Administración de vulnerabilidades de Microsoft Defender

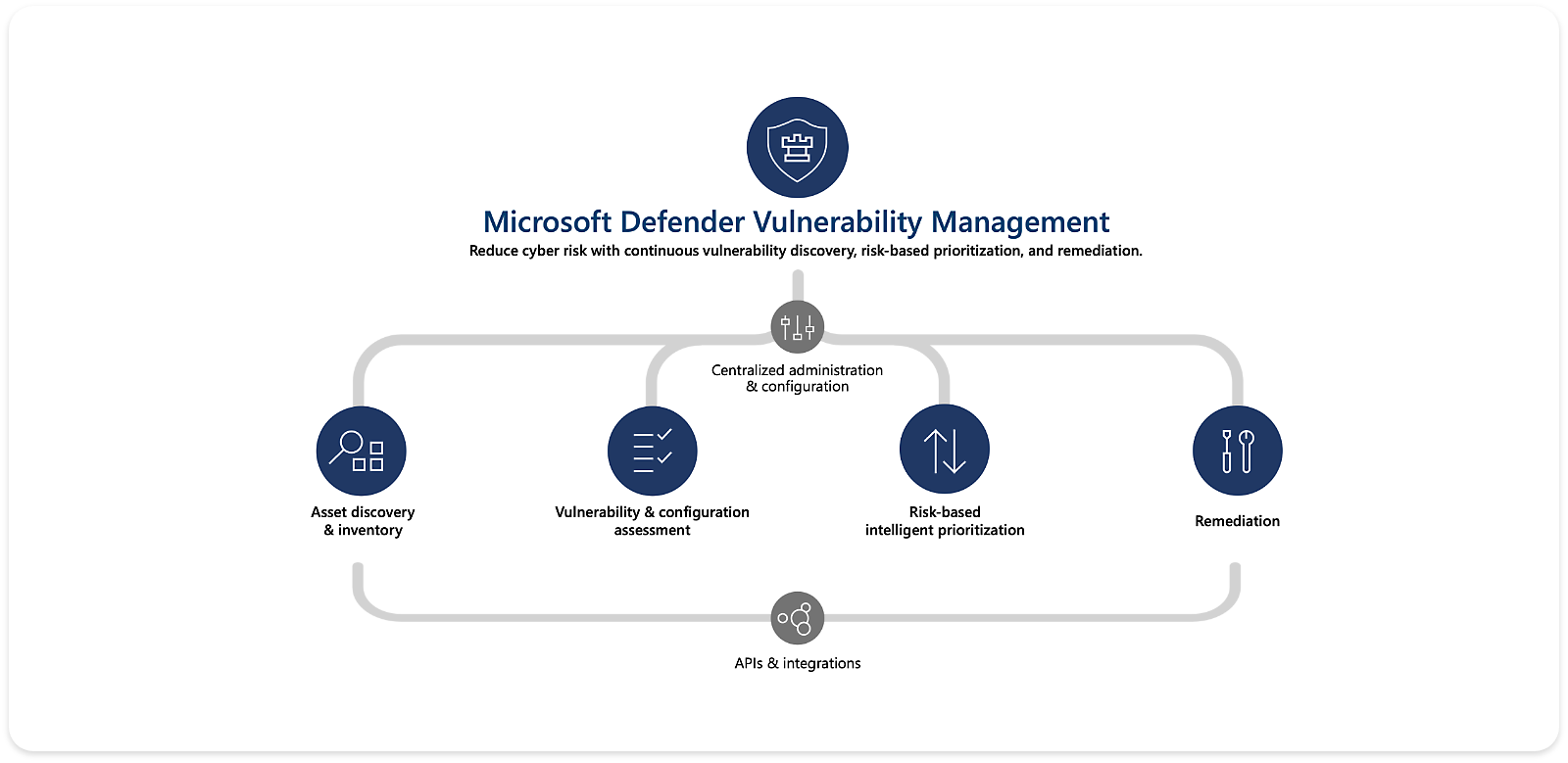

Reduce las amenazas de ciberseguridad con un enfoque basado en riesgo para la administración de vulnerabilidades.

Expansión de Administración de vulnerabilidades de Defender

La administración de vulnerabilidades de Defender ahora está disponible como una oferta independiente para más clientes y casos de uso. Complementa la solución de detección y respuesta de puntos de conexión (EDR) y se ha ampliado para incluir evaluaciones de vulnerabilidades de contenedores.

Administración de vulnerabilidades basada en riesgos

Reduce los riesgos gracias a la evaluación continua de vulnerabilidades, la priorización basada en riesgos y la corrección.

Descubrir y supervisar recursos de forma continua

Elimina los análisis periódicos con la supervisión continua y las alertas. Detecta riesgos incluso cuando los puntos de conexión no estén conectados a la red corporativa.

Centrarse en lo importante

Clasifica por orden de prioridad las mayores vulnerabilidades de tus recursos más críticos usando la inteligencia contra amenazas Microsoft, predicciones de probabilidad de vulneraciones y contextos empresariales.

Realizar un seguimiento y mitigar riesgos fácilmente

Acorta la distancia entre los equipos de seguridad y TI para solucionar sin problemas vulnerabilidades con recomendaciones contextuales robustas, flujos de trabajo incorporados y funcionalidades de bloqueo de aplicaciones para habilitar la protección más rápido.

Obtener cobertura completa

Usa exámenes basados en agente o sin agente en cargas de trabajo en la nube, servidores, contenedores y puntos de conexión compatibles con Windows, Linux, macOS, iOS y Android.

Adelántate a las ciberamenazas

Descubre, prioriza y corrige de forma continua los mayores riesgos para las organizaciones en puntos de conexión y cargas de trabajo de la nube.

Capacidades clave

Reduce los riesgos en tu organización de forma proactiva con Administración de vulnerabilidades de Defender.

Descubrir vulnerabilidades en tiempo real

Detecta riesgos en puntos de conexión administrados y no administrados con módulos integrados y análisis sin agente, incluso cuando los dispositivos no estén conectados a la red corporativa.

Reducir el riesgo con valoraciones continuas

Elimina los análisis periódicos y accede a inventarios de nivel de entidad de dispositivos, aplicaciones de software, certificados digitales, extensiones del explorador y evaluaciones de firmware.

Ver recomendaciones de seguridad priorizadas

Céntrate en las ciberamenazas que suponen un mayor riesgo con un solo vistazo a las recomendaciones priorizadas de varias fuentes de seguridad.

Bloquear aplicaciones vulnerables

Bloquea proactivamente las versiones vulnerables conocidas de aplicaciones o advierte a los usuarios con alertas de escritorio personalizadas.

Corregir el proceso y hacerle un seguimiento sin problemas

Conecta equipos con flujos de trabajo integrados e integraciones. Realiza un seguimiento del progreso y las tendencias en tiempo real con el seguimiento de correcciones y los informes de dispositivos.

Evaluación de vulnerabilidades en cargas de trabajo en la nube

Realiza exámenes de vulnerabilidades basadas en agentes o sin agentes para ofrecer agilidad y una protección completa de cargas de trabajo.

Plataforma de operaciones de seguridad unificada

Protege tu infraestructura digital con la única plataforma de operaciones de seguridad (SecOps) que unifica todas las capacidades de detección y respuesta extendidas (XDR) y administración de eventos e información de seguridad (SIEM).

Portal unificado

Detecta e interrumpe ciberamenazas prácticamente en tiempo real y simplifica la investigación y las respuestas.

Defender XDR

Logra seguridad y visibilidad unificada en las nubes, plataformas y puntos de conexión.

Microsoft Sentinel

Agrega datos de seguridad y pon en correlación alertas desde prácticamente cualquier origen con una SIEM nativa de nube.

Comenzar

Obtén protección proactiva en diferentes dominios, como puntos de conexión, servidores y cargas de trabajo en la nube, con Administración de vulnerabilidades de Defender.

Planes de administración de vulnerabilidades

- Para clientes de Microsoft Defender para punto de conexión Plan 2: Mejora sin problemas el programa de administración de vulnerabilidades sin necesidad de agentes adicionales mediante el complemento Administración de vulnerabilidades de Defender.

- Para clientes de Microsoft Defender for Cloud: Obtén una solución de administración de vulnerabilidades sin agente para servidores, contenedores y registros de contenedor con Administración de vulnerabilidades de Defender, integrada de forma nativa en Defender for Cloud.

- Para otros clientes: Complementa la solución de EDR que ya uses con la oferta independiente de Administración de vulnerabilidades de Defender.

Productos relacionados

Usa los productos de seguridad de Microsoft de primera clase para prevenir y detectar ciberataques.

Microsoft Defender para punto de conexión

Obtén una seguridad de punto de conexión líder para detener rápidamente los ciberataques y escalar los recursos de seguridad.

Puntuación de seguridad de Microsoft

Obtén visibilidad, información e instrucciones inteligentes para reforzar tu posición de seguridad.

Microsoft Defender for Cloud

Detecte y responde a las ciberamenazas en tiempo real para ayudar a proteger tus cargas de trabajo multinube, híbridas y locales.

Inteligencia contra amenazas de Microsoft Defender

Protege tu organización contra ciberamenazas y adversarios modernos como el ransomware.

Documentación y últimas actualizaciones

Documentación

Obtén más información en profundidad sobre cada capacidad y sobre cómo puede ayudarte a proteger tu organización.

Descargar el resumen de la solución

Explora cómo te puede ayudar Administración de vulnerabilidades de Defender a detectar, evaluar y corregir riesgos.

Últimas actualizaciones

Obtén más información sobre las últimas innovaciones en administración de vulnerabilidades de Microsoft.

Proteger todo

Haz que tu futuro sea más seguro. Explora tus opciones de seguridad hoy mismo.

Seguir a Seguridad de Microsoft