Gör din säkerhet proaktiv med Nolltillit

Snabba upp införandet av Nolltillit med hjälp av metodtips, de senaste trenderna och ett ramverk som hämtar information från redan genomförda distributioner.

Microsoft har utsetts till ledare i Forrester Wave™: Nolltillit-plattformsleverantörer.1

Varför ska vi använda Nolltillit?

Organisationer behöver en ny säkerhetsmodell som mer effektivt anpassar sig till dagens komplexa miljö, med stöd för hybridarbetsplatser, och som skyddar användare, enheter, appar och data oavsett var de befinner sig.

Arbeta effektivt överallt

Gör det möjligt för dina användare att arbeta säkrare var som helst och när som helst, på vilken enhet som helst.

Migrering till molnet

Möjliggör digital omvandling med intelligent säkerhet i dagens komplexa miljö.

Riskhantering

Stäng säkerhetsluckor och minska risken för lateral rörelse.

Regler för Nolltillit

Verifiera explicit

Autentisera och auktorisera alltid baserat på alla tillgängliga datapunkter, till exempel användaridentitet, geografisk plats, enhetens hälsa, tjänst eller belastning, dataklassificering och avvikelser.

Använd åtkomst med minsta möjliga behörighet

Begränsa användarens åtkomst med hjälp av just-in-time och just-enough-access (JIT/JEA), riskbaserade anpassade principer samt dataskydd för att säkerställa både data och produktivitet.

Förutsätt intrång

Minimera spridningen och segmentera åtkomsten. Säkerställ en heltäckande kryptering och använd analyser till att få insyn, identifiera hot och stärka försvaret.

Skapa en säker hybridarbetskraft

Driv företagsrörlighet med säkerhet baserad på nolltillit.

Jobba säkert överallt

Förbättra medarbetarupplevelsen med anpassningsbara säkerhetsprinciper som effektivt hanterar och skyddar alla dina enheter och identiteter, oavsett varifrån arbetet sker.

Skydda dina viktigaste tillgångar

Skydda dina data även när de rör sig utanför ditt nätverk, genom enhetligt dataskydd och regelverk för datastyrning.

Modernisera din säkerhetsstatus

Minska säkerhetsriskerna genom utökad synlighet i alla dina digitala miljöer, riskbaserad åtkomstkontroll och automatiserade principer.

Minska effekterna av illvilliga aktörer

Skydda din organisation från interna och externa risker genom ett försvar i flera lager som verifierar alla begärande om åtkomst.

Håll koll på regelkrav

Håll dig uppdaterad om det förändrade efterlevnadslandskapet genom en omfattande strategi som hjälper dig att sömlöst skydda, hantera och styra dina data.

Skapa en säker hybridarbetskraft

Driv företagsrörlighet med säkerhet baserad på nolltillit.

Jobba säkert överallt

Förbättra medarbetarupplevelsen med anpassningsbara säkerhetsprinciper som effektivt hanterar och skyddar alla dina enheter och identiteter, oavsett varifrån arbetet sker.

Skydda dina viktigaste tillgångar

Skydda dina data även när de rör sig utanför ditt nätverk, genom enhetligt dataskydd och regelverk för datastyrning.

Modernisera din säkerhetsstatus

Minska säkerhetsriskerna genom utökad synlighet i alla dina digitala miljöer, riskbaserad åtkomstkontroll och automatiserade principer.

Minska effekterna av illvilliga aktörer

Skydda din organisation från interna och externa risker genom ett försvar i flera lager som verifierar alla begärande om åtkomst.

Håll koll på regelkrav

Håll dig uppdaterad om det förändrade efterlevnadslandskapet genom en omfattande strategi som hjälper dig att sömlöst skydda, hantera och styra dina data.

Nästa steg på resan mot nolltillit

Utvärdera hur långt din organisation har kommit mot Nolltillit och få vägledning kring viktiga milstolpar. Du får dessutom en lista med utvalda resurser och lösningar som kan hjälpa dig mot en heltäckande säkerhetsstatus.

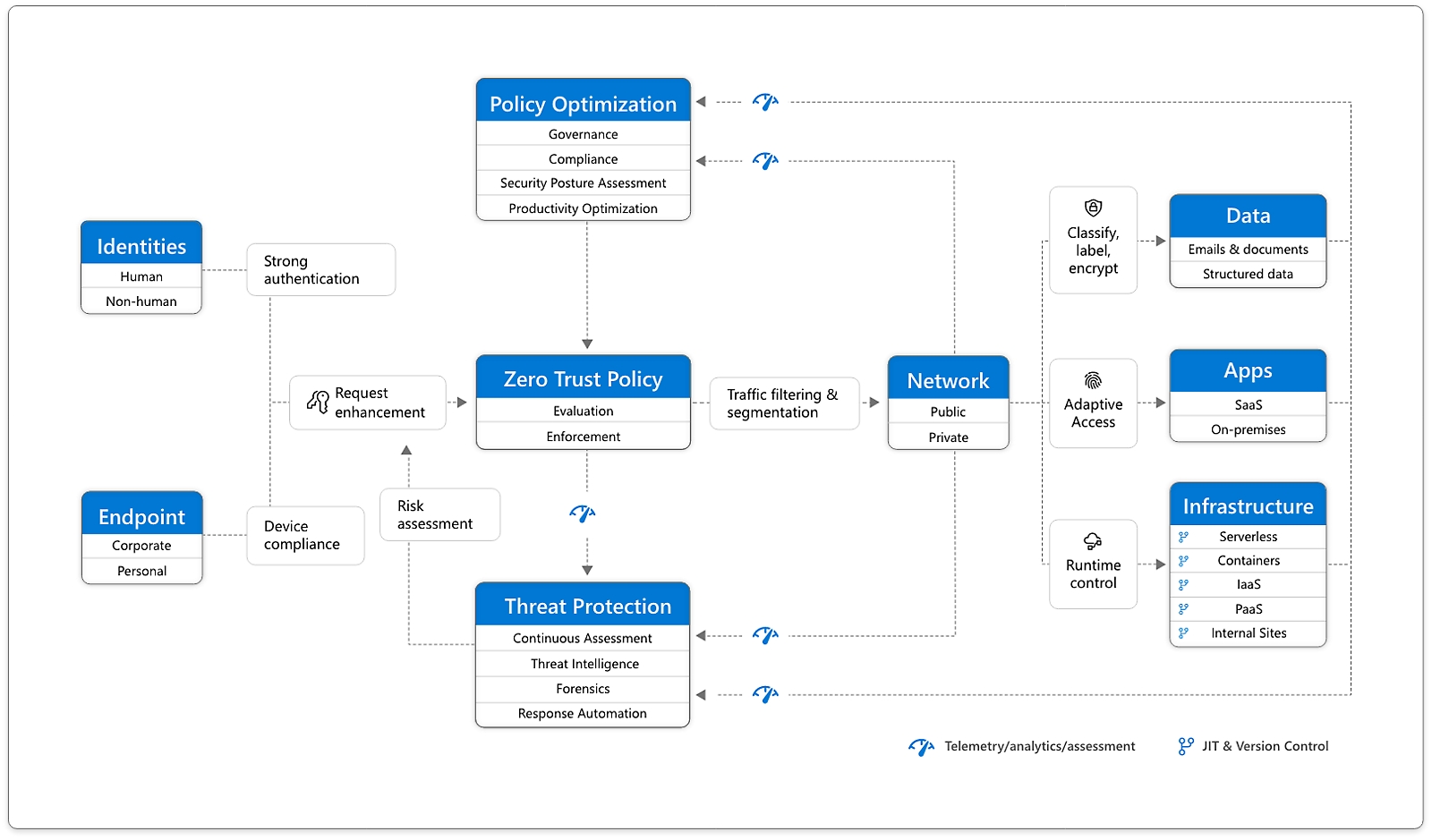

Definitionen av Nolltillit

Istället för att anta att allt bakom företagets brandvägg är säkert, utgår modellen med Noll förtroende från att intrång ägt rum och verifierar varje begäran som om den kom från ett öppet nätverk. Oavsett var begäran kommer från, och vilka resurser som anropas, lär Noll förtroende ut ”lita aldrig på något, verifiera alltid”. Varje åtkomstbegäran är helt autentiserad, auktoriserad och krypterad innan åtkomst medges. Principer för mikrosegmentering och minst privilegierad åtkomst används för att minimera lateral rörelse. Innehållsrika smarta funktioner och analyser används till att identifiera avvikelser och sätta in motåtgärder i realtid.

Försvarsområden för Nolltillit

Identiteter

Verifiera och skydda identiteter med hjälp av stark autentisering i hela den digitala miljön.

Slutpunkter

Synliggör enheter som försöker få tillgång till nätverket. Bekräfta efterlevnadsstatus och hälsotillstånd innan du beviljar åtkomst.

Appar

Identifiera skugg-IT, ge rätt behörigheter i olika appar, ge åtkomst baserat på analyser i realtid samt övervaka och hantera användarnas åtgärder.

Data

Gå från gränsbaserat dataskydd till datastyrt skydd. Använd intelligens för att klassificera och märka data. Kryptera och begränsa åtkomst baserat på organisationens principer.

Infrastruktur

Använd telemetri till att upptäcka attacker och avvikelser, automatiskt blockera och flagga riskfyllt beteende och använd åtkomstprinciper som baseras på lägsta nödvändiga åtkomst.

Nätverk

Lita inte på enheter och användare bara för att de finns i ett internt nätverk. Kryptera all intern kommunikation, använd principer för att begränsa åtkomst, mikrosegmentera och identifiera hot i realtid.

Demonstrationer och insikter från experter

Avsnitt 1: Grunderna i Noll förtroende

I det första avsnittet i Microsoft Mechanics serie Zero Trust Essentials med Jeremy Chapman får du lära dig mer om Noll förtroende, de sex försvarsområdena och hur Microsofts produkter kan hjälpa dig.

Avsnitt 2: Identitetskontroller

Få tips och titta på demonstrationer av verktyg för att implementera säkerhetsmodellen Noll förtroende för identitets- och åtkomsthantering.

Avsnitt 3: Slutpunkter och appar

Lär dig mer om hur du försvarar slutpunkter och appar med Noll förtroende, bland annat med produktdemonstrationer från Microsoft.

Avsnitt 4: Nätverk och infrastruktur

Värden Jeremy Chapman förklarar hur du kan tillämpa regler för Noll förtroende i ditt nätverk och din infrastruktur med hjälp av Microsoft Azure.

Avsnitt 5: Data

Skydda data i filer och innehåll – under överföring, när de används och var de än lagras – med säkerhetsmodellen Nolltillit.

Se hur kunder använder Nolltillit i praktiken

Strategi och implementering

Införandet av Nolltillit på Microsoft

Microsoft använder sig av en Nolltillit-strategi i skyddet av företagets och kundernas data. Implementeringen är centrerad kring starka användaridentiteter, verifiering av hälsotillstånd för enheter och appar samt minsta nödvändiga åtkomst till resurser och tjänster.

Distribuera, integrera och utveckla

Ta nästa steg i organisationens implementering från slutpunkt till slutpunkt med våra dokument i våra Go to the Zero Trust Guidance Center som innehåller metodtips för distribution, integration, apputveckling och dokumentation.

Jämför dina framsteg

Ta del av den senaste forskningen om hur och varför organisationer implementerar Nolltillit. Den kan hjälpa dig med din strategi och ge information om kollektiva framsteg och prioriteringar samt insikter inom det här området som utvecklas i snabb takt.

Fler resurser

Bloggar om säkerhetsmodellen Noll förtroende

Få mer information om de senaste trenderna inom Nolltillit för cybersäkerhet från Microsoft.

CISO-bloggserie

Ta del av framgångsrika säkerhetsstrategier och värdefulla erfarenheter från CISO och våra främsta experter.

Amerikansk presidentorder

Utforska resurser för federala myndigheter för att förbättra nationell cybersäkerhet via molnimplementering och Nolltillit.

Säkerhetspartner

Bläddra bland lösningsleverantörer och oberoende programvaruleverantörer som kan hjälpa dig att förverkliga Nolltillit.

Vanliga frågor och svar

-

Nolltillit är en modern säkerhetsstrategi baserat på regeln att aldrig lita på, alltid verifiera. Istället för att anta att allt bakom företagets brandvägg är säkert utgår modellen med Nolltillit från att intrång ägt rum och verifierar varje begäran som om den kom från ett öppet nätverk.

-

De tre viktigaste delarna av Nolltillit är:

- Verifiera explicit: autentisera och auktorisera alltid baserat på alla tillgängliga datapunkter, till exempel användaridentitet, geografisk plats, enhetens hälsa, tjänst eller belastning, dataklassificering och avvikelser.

- Använd åtkomst med minsta möjliga behörighet: begränsa användarens åtkomst med hjälp av just-in-time och just-enough-access, riskbaserade anpassade principer samt dataskydd för att säkerställa data och öka produktiviteten.

- Förutsätt intrång: säkerställ en heltäckande kryptering och använd analyser till att få insyn, upptäcka hot och stärka försvaret.

-

Organisationer behöver lösningar med Nolltillit eftersom säkerhet har blivit mycket mer komplicerat. Allt fler anställda arbetar på distans, det räcker därför inte längre med att bara skydda nätverkets gränser. Organisationer behöver anpassningsbara lösningar som autentiserar och verifierar alla åtkomstbegäranden och snabbt identifierar och besvarar såväl interna som externa hot.

-

Nolltillit hjälper till att lösa problemet med större komplexitet. Dagens organisationer måste skydda en växande mängd data på flera plattformar och i flera molnmiljöer. Riskerna för dessa data har ökat i takt med att fler företag inför hybridarbete och angreppen blir mer avancerade. Nolltillit förenklar säkerheten med en strategi, processer och automatiserade verktyg som verifierar varje transaktion, upprätthåller åtkomst med minsta möjliga behörighet och använder avancerad identifiering och åtgärd av hot.

-

Ett Nolltillit-nätverk autentiserar, auktoriserar och krypterar varje åtkomstbegäran, tillämpar mikrosegmentering och principer för åtkomst med minsta möjliga behörighet för att minimera laterala rörelser och använder information om analys för att identifiera och besvara anomalier i realtid.

-

En av de effektivaste Nolltillit-principerna är multifaktorautentisering. Att alla användare måste genomföra två eller fler autentiseringar (till exempel PIN-kod på en känd enhet) varje gång de loggar in minskar avsevärt risken för att en illvillig aktör med stulen inloggningsinformation får åtkomst.

-

Att implementera en strategi för Nolltillit börjar med att identifiera verksamhetens prioriteter och få ledningen att hänga på. Införandet tar många år att genomföra, så det hjälper att börja med lätta vinster och prioritera baserat på företagets målsättning. En implementeringsplan innehåller vanligtvis följande steg:

- Införa skydd för identiteter och enheter, till exempel multifaktorautentisering, åtkomst med minsta möjliga behörighet och principer för villkorsstyrd åtkomst.

- Använda slutpunkter i en lösning för enhetshantering för att tillse att enheter och appar är uppdaterade och uppfyller organisationens krav.

- Använda en lösning för att utöka identifiering, undersökning och åtgärdande av hot mot slutpunkter, identiteter, molnappar och e-post.

- Skydda och styra känsliga data med lösningar som ger insyn i alla data och använder principer för dataförlustskydd.

-

Secure Access Service Edge (SASE) är ett säkerhetsramverk som kombinerar programvarudefinierat Wide Area Network (SD-WAN) med säkerhetslösningar med Nolltillit för att skapa en molnplattform som gör det möjligt att ansluta användare, system, slutpunkter och fjärrnätverk till appar och resurser på ett säkert sätt.

Nolltillit, som är en modern säkerhetsstrategi som fokuserar på att verifiera varje åtkomstbegäran som om den kom från ett öppet nätverk, är en av komponenterna i SASE. I SASE ingår även SD-WAN, säker webbgateway, säkerhetsförmedling för molnåtkomst och brandvägg som tjänst – vilka alla hanteras centralt från en och samma plattform.

-

Ett virtuellt privat nätverk (VPN) är en teknik som ger distansarbetare möjlighet att ansluta till företagsnätverket.

Nolltillit är en högnivåstrategi som förutsätter att användare, enheter och tjänster som försöker komma åt företagets resurser, även inifrån nätverket, inte automatiskt är betrodda. För att stärka säkerheten verifieras dessa användare varje gång de begär åtkomst, även om de autentiserats tidigare.

Följ Microsoft