Azure Active Directory (Azure AD) je zdaj Microsoft Entra ID.

Pogojni dostop storitve Microsoft Entra

Izboljšajte zaščito brez ogrožanja storilnosti.

Spoznajte nov posrednik za optimizacijo pogojnega dostopa

Zdaj splošno na voljo – Odkrijte, kako novi posrednik za optimizacijo overitelja digitalnih potrdil v storitvi Microsoft Entra pomaga hitreje zapirati varnostne vrzeli in vsak dan ohranjati posodobljeno zaščito.

Kaj je pogojni dostop?

Pogojni dostop je pametni mehanizem za pravilnike, s katerim lahko organizacije bolje nadzirajo način dostopa do virov podjetja.

Uveljavite kontrolnike dostopa s prilagodljivimi pravilniki

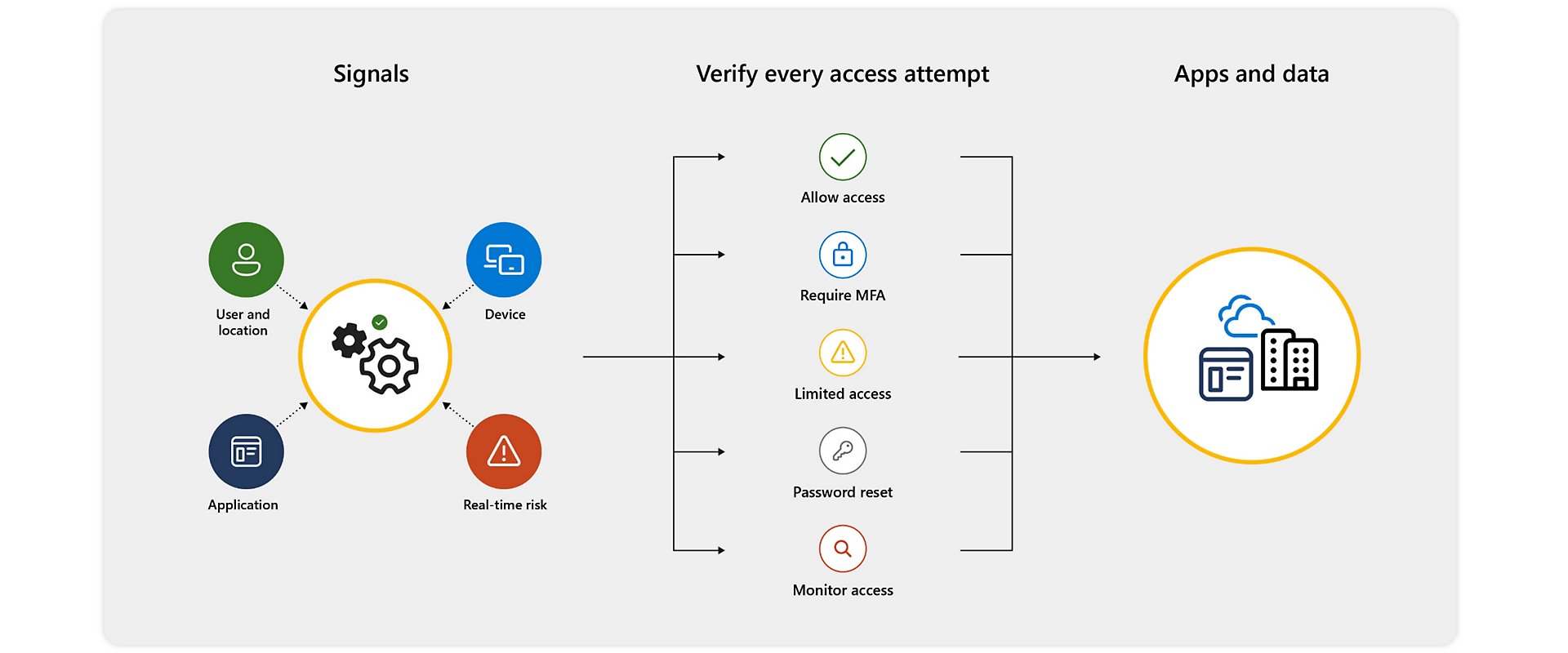

Združite signale v realnem času, kot so informacije o tveganjih za kontekst uporabnika, napravo, lokacijo in sejo, da določite, kdaj želite dovoliti, blokirati ali omejiti dostop oziroma zahtevati dodatne korake preverjanja.

Zaščitite podatke v aplikacijah

Spremljajte in nadzirajte seje, dostop do aplikacij in občutljive podatke v organizaciji v realnem času na podlagi vedenja uporabnikov v aplikacijah – tako na mestu uporabe kot tudi v oblaku.

Omejite dostop za ranljive in ogrožene naprave

S pravilniki o pogojnem dostopu preverite ustreznost stanja naprave in stanje varnosti registriranih naprav ter zagotovite, da lahko do virov podjetja dostopajo samo naprave, kjer je bilo ugotovljeno ustrezno stanje in ki so zaupanja vredne.

Več informacij o konceptih pogojnega dostopa

Kako deluje pogojni dostop

Pogojni dostop lahko sprejme več kot 40 TB varnostnih signalov, povezanih z identiteto, in jih analizira s strojnim učenjem, da določi ustrezen pravilnik, ki ga je treba uporabiti za vir.

Zmogljivosti pogojnega dostopa storitve Microsoft Entra

Ustvarite prilagodljive pravilnike o dostopu

Upravljajte varnostne kontrolnike s pogoji po meri, da blokirate dostop, zahtevate večkratno preverjanje pristnosti ali pa po potrebi omejite uporabnikovo sejo.

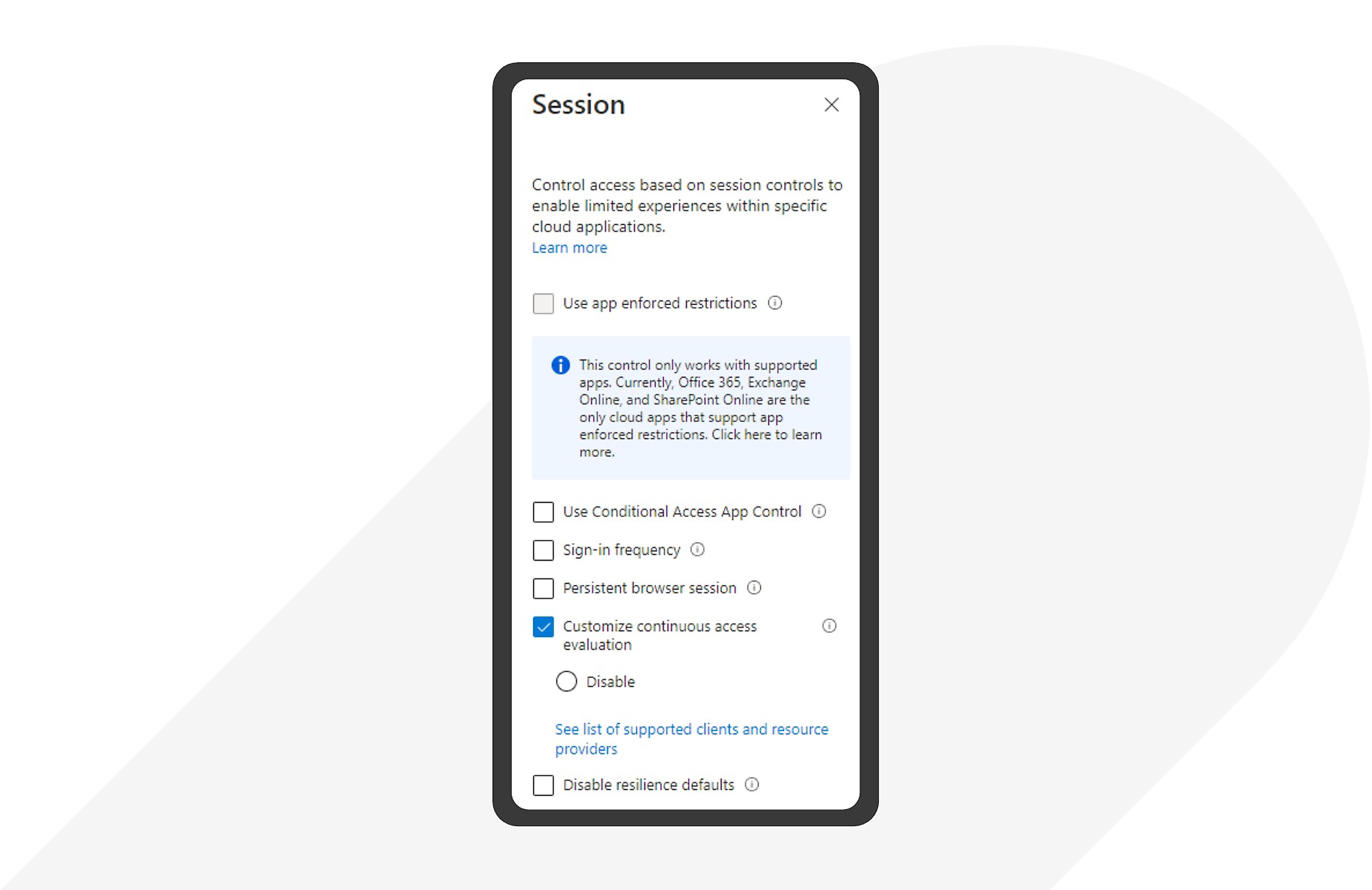

Nadzirajte dostop in uveljavite pravilnike v seji

Zagotovite zaščito po preverjanju pristnosti z nadzorom v seji in pravilniki nadzora dostopa.

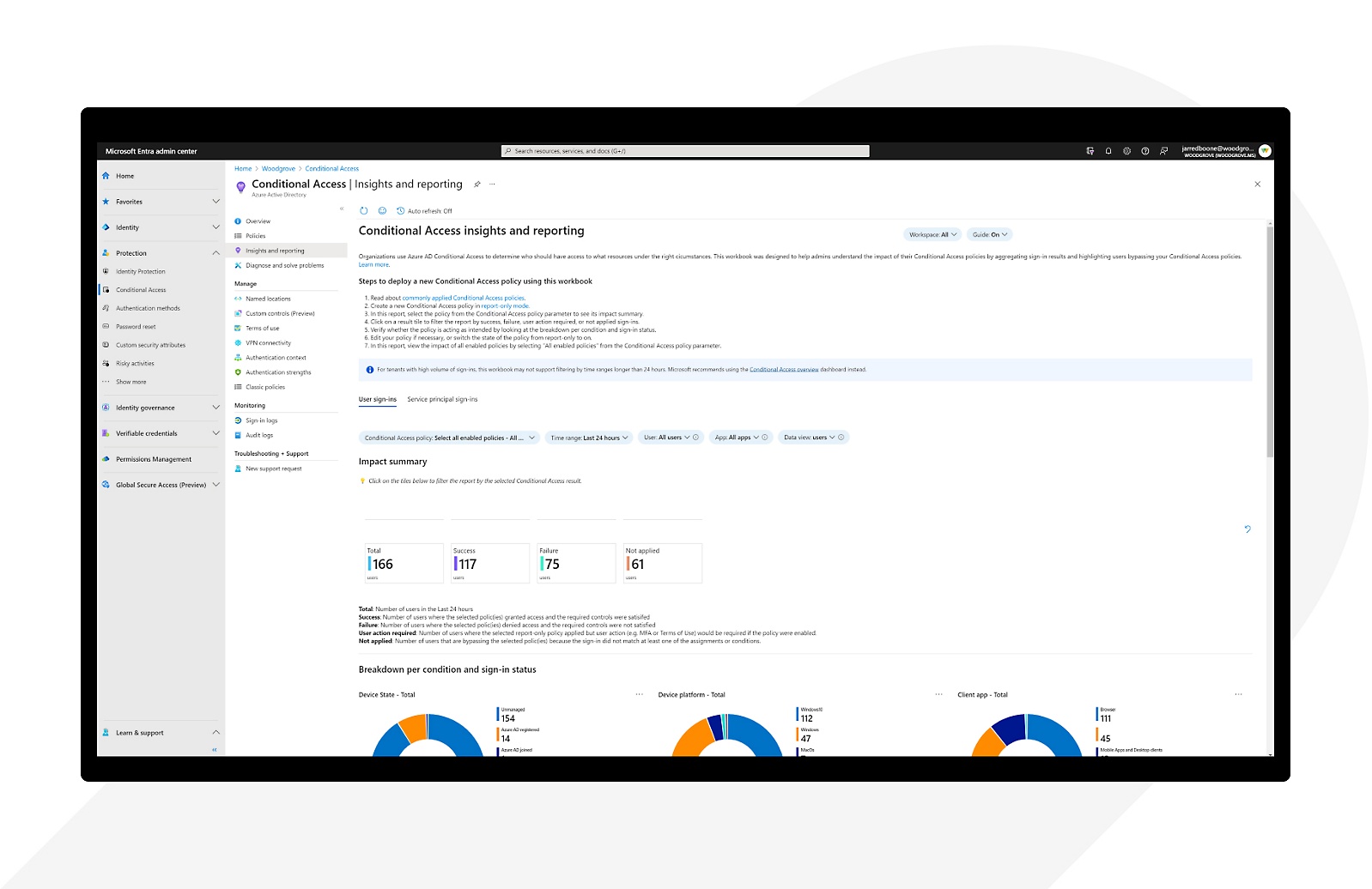

Oglejte si v načinu samo za poročanje

Z načinom samo za poročanje lahko spremljate vpliv pravilnikov pred uveljavitvijo za podrobno prilagoditev pravilnikov o dostopu.

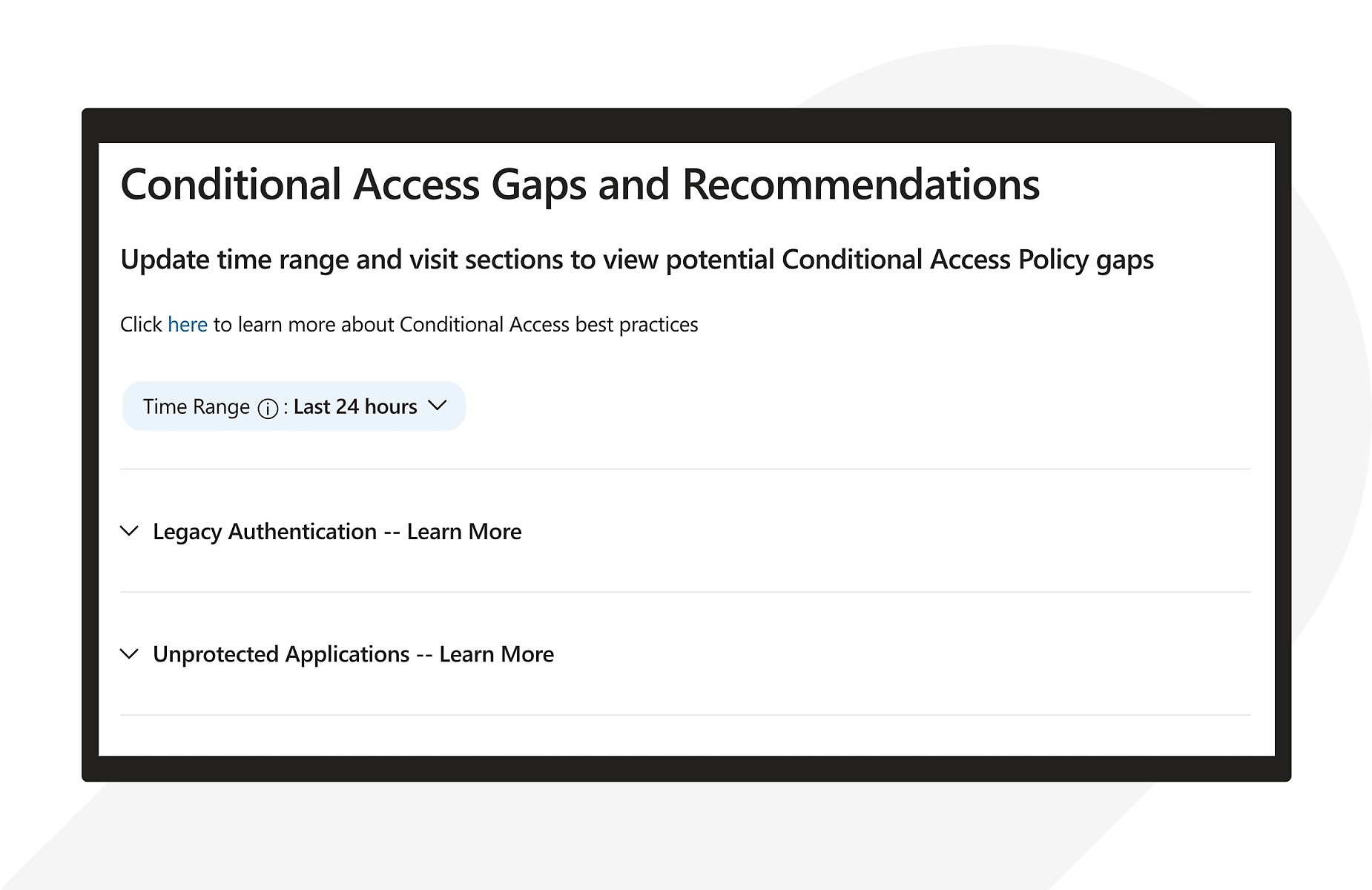

Podrobno prilagodite pravilnike o dostopu z uporabnimi navodili

Pridobite poročilo o varnosti, ki določa priložnosti za izboljšave in vključuje priporočila.

Preverite, zakaj več kot 300.000 organizacij uporablja Microsoft Entra ID

Cene za Microsoft Entra ID

Zmogljivosti pogojnega dostopa so na voljo z naročnino Microsoft Entra ID P2

- Azure Active Directory P2 je zdaj Microsoft Entra ID P2.

- Microsoft Entra ID P2 je vključen v Microsoft 365 E5, vključno z različicami te zbirke, ki ne vključujejo aplikacije Microsoft Teams, in ponuja brezplačno 30-dnevno preskusno različico.

- Naročniki na Azure in Microsoft 365 lahko kupijo paket Microsoft Entra ID P2 v spletu.

Dokumentacija in usposabljanje

Zaščitite vse

Poskrbite, da bo vaša prihodnost varnejša. Raziščite varnostne možnosti še danes.

Spremljajte Microsoftovo varnost