Azure Active Directory’nin (Azure AD) adı, artık Microsoft Entra ID.

Microsoft Entra koşullu erişim

Üretkenlikten taviz vermeden korumayı artırın.

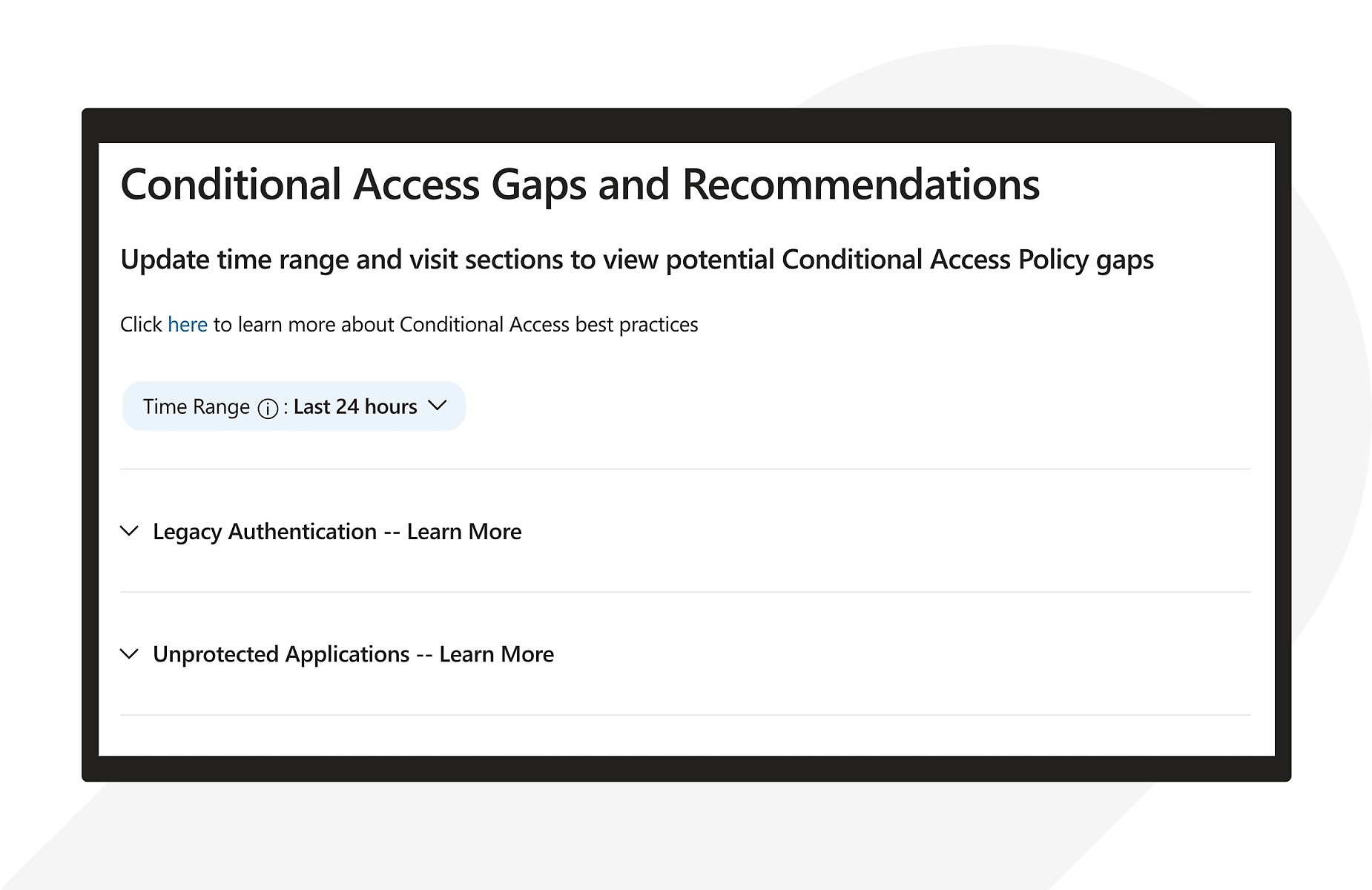

Yeni Koşullu Erişim Optimizasyonu Aracı ile tanışın

Artık genel kullanıma sunulan Microsoft Entra’daki yeni Koşullu Erişim Optimizasyonu Aracının, güvenlik açıklarını daha hızlı kapatmanıza ve korumayı her gün güncel tutmanıza nasıl yardımcı olduğunu keşfedin.

Koşullu erişim nedir?

Koşullu erişim, kurumların, kullanıcıların kurumsal kaynaklara nasıl eriştiğini daha iyi denetlemesine yardımcı olan akıllı bir ilke altyapısıdır.

Uyarlamalı ilkelerle erişim denetimleri uygulayın

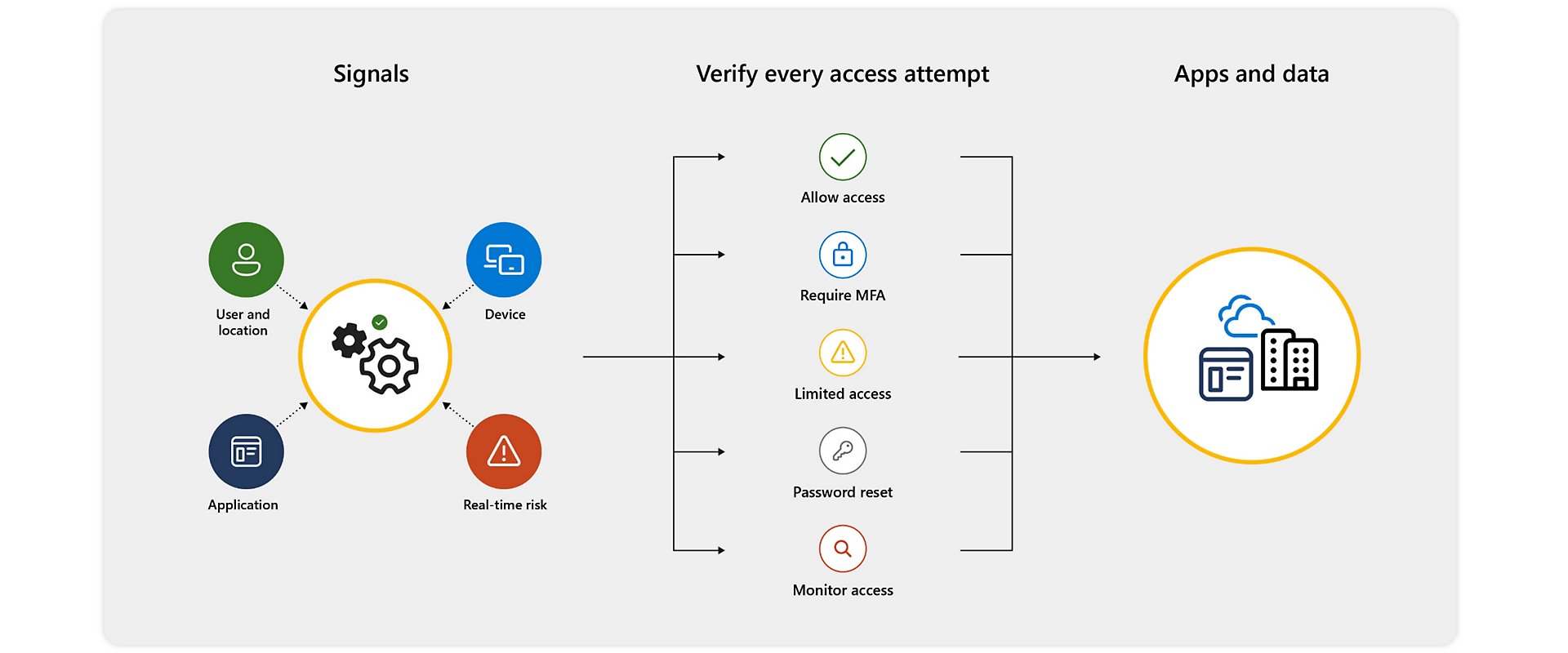

Ne zaman erişime izin verileceği, erişimin engelleneceği veya sınırlandıracağı ya da ek doğrulama adımları gerekeceğini belirlemek için kullanıcı bağlamı, cihaz, konum ve oturum riski bilgileri gibi gerçek zamanlı sinyalleri bir araya getirin.

Uygulamaların içindeki verileri korumaya yardımcı olun

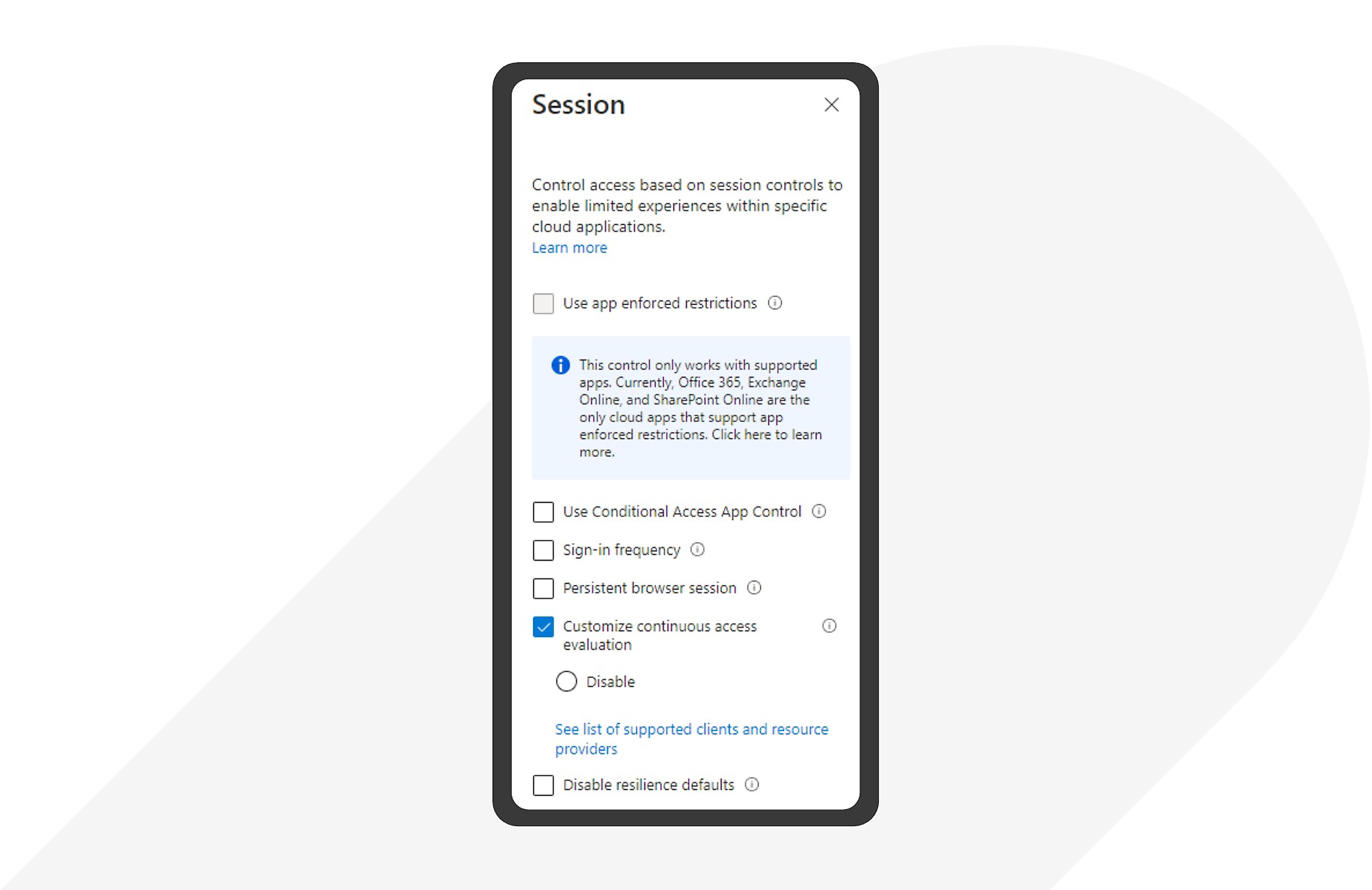

Hem şirket içinde hem de buluttaki uygulamalarda kullanıcı davranışına göre kurumunuz genelinde oturumları, uygulama erişimini ve hassas verileri gerçek zamanlı olarak izleyin ve denetleyin.

Güvenlik açığı bulunan ve güvenliği ihlal edilmiş cihazların erişimini kısıtlayın

Kayıtlı cihazların cihaz durumunu ve güvenlik durumunu denetlemek için koşullu erişim ilkelerini kullanın ve kurumsal kaynaklarınıza yalnızca iyi durumda ve güvenilir cihazların erişebilmesini sağlayın.

Koşullu erişim kavramları hakkında daha fazla bilgi edinin

Koşullu erişim nasıl çalışır

Koşullu erişim, kimlikle ilgili 40 TB’den fazla güvenlik sinyalini alır ve bir kaynağa uygulanacak uygun ilkeyi belirlemek için makine öğrenmesini kullanarak bunları analiz eder.

Microsoft Entra koşullu erişim özellikleri

Uyarlamalı erişim ilkeleri derleyin

Erişimi engelleme, çok faktörlü kimlik doğrulaması gerektirme veya yalnızca gerektiğinde bir kullanıcının oturumunu kısıtlama için özel olarak oluşturulmuş koşullarla güvenlik denetimlerini yönetin.

Erişimi izleyin ve oturumdaki ilkeleri uygulayın

Oturum içi izleme ve erişim denetimi ilkeleriyle kimlik doğrulaması sonrası korumanın sağlanmasına yardımcı olun.

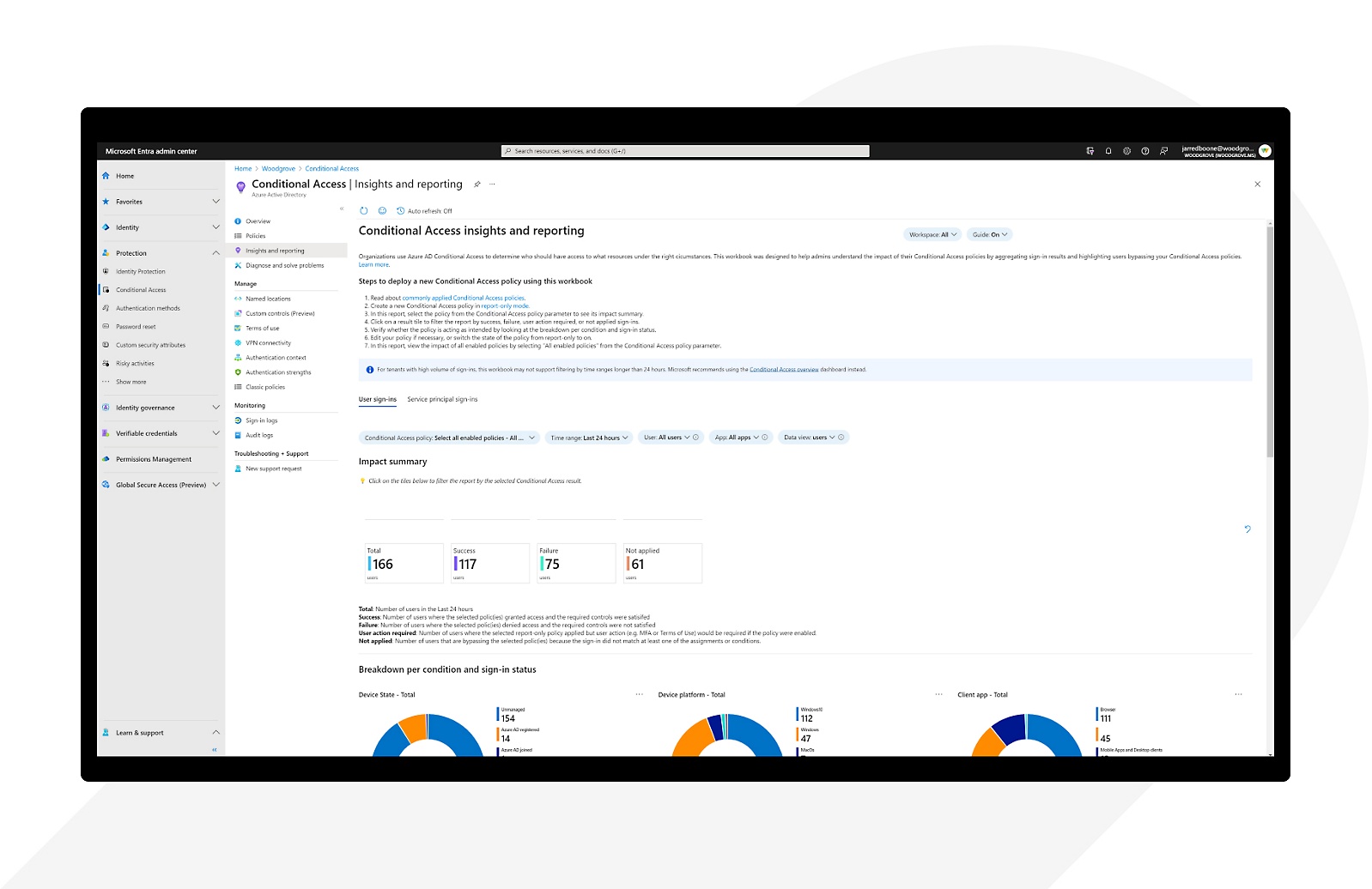

Yalnızca raporlama modunda görüntüle

Kullanıma sunmadan önce erişim ilkelerinde hassas ayar yapmak için uygulamadan önce ilkelerin etkisini izlemek üzere yalnızca rapor modunu kullanın.

Eyleme geçirilebilir rehberlik ile erişim ilkelerine hassas ayar yapın

İyileştirme fırsatlarını belirleyen ve öneriler sunan bir güvenlik raporu alın.

300.000’den fazla kurumun neden Microsoft Entra ID’yi kullandığını öğrenin

Microsoft Entra ID fiyatlandırması

Microsoft Entra ID P2 aboneliğinde koşullu erişim özellikleri mevcuttur

- Azure Active Directory P2 hizmetinin adı artık Microsoft Entra ID P2 oldu.

- Microsoft Entra ID P2, Microsoft Teams’i içermeyen bu paketin sürümlerini içeren Microsoft 365 E5 aboneliği ile birlikte gelir ve 30 günlük ücretsiz deneme sunar.

- Azure ve Microsoft 365 aboneleri, Microsoft Entra ID P2 aboneliğini çevrimiçi olarak satın alabilir.

Belgeler ve eğitim

Kavramların açıklaması

Koşullu erişim anahtar kavramları hakkında genel bakış alın.

Nasıl yapılır kılavuzları

Adım adım yapılandırma kılavuzlarını gözden geçirin.

Her şeyi koruyun

Geleceğinizi daha güvenli kılın. Güvenlik seçeneklerinizi bugün keşfedin.

Microsoft Güvenlik'i takip edin