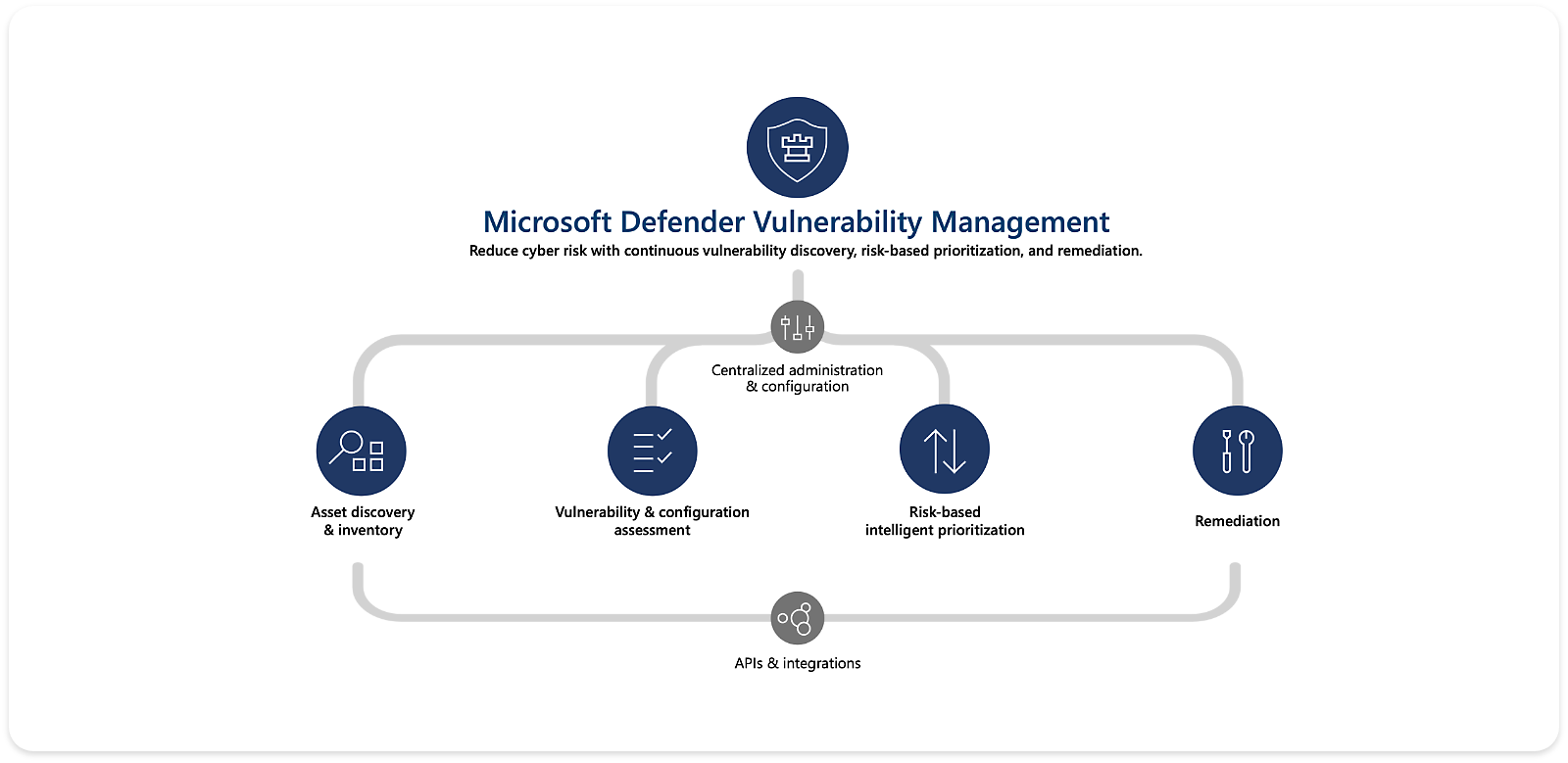

Gestão de Vulnerabilidades do Microsoft Defender

Reduza as ameaças à cibersegurança com uma abordagem baseada no risco em matéria de gestão de vulnerabilidades.

Expansão da Gestão de Vulnerabilidades do Defender

A Gestão de Vulnerabilidades do Defender está agora disponível como uma oferta autónoma para mais clientes e casos de utilização. Complementa a sua solução de deteção e resposta de pontos finais (DRP) e foi expandida para incluir avaliações de vulnerabilidade de contentores.

Gestão de vulnerabilidades baseada no risco

Reduza o risco com avaliação contínua de vulnerabilidades, priorização baseada no risco e remediação.

Descubra e monitorize continuamente recursos

Elimine as análises periódicas com monitorização e alertas contínuos. Detete riscos mesmo quando os pontos finais não estiverem ligados à rede empresarial.

Centre-se no que é mais importante

Dê prioridade às vulnerabilidades mais críticas nos seus recursos mais importantes através das informações sobre ameaças da Microsoft, predições de probabilidade de falhas de segurança e contextos empresariais.

Monitorize e mitigue riscos com facilidade

Elimine a distância entre as equipas de segurança e de TI para remediar facilmente as vulnerabilidades com recomendações contextuais sólidas, fluxos de trabalho integrados e funcionalidades de bloqueio de aplicações para viabilizar uma proteção mais rápida.

Obtenha uma cobertura abrangente

Use análises baseadas em agentes ou sem agentes em cargas de trabalho na cloud, servidores, contentores e pontos finais com suporte para Windows, Linux, macOS, iOS e Android.

Antecipe-se às ciberameaças

Descubra, priorize e remedeie os principais riscos para as organizações em pontos finais e cargas de trabalho na cloud.

Funcionalidades principais

Reduza proativamente o risco para a sua organização com a Gestão de Vulnerabilidades do Microsoft Defender.

Detete vulnerabilidades em tempo real

Detete riscos em pontos finais geridos e não geridos com módulos e verificadores sem agente incorporados, mesmo se os dispositivos não estiverem ligados à rede empresarial.

Reduza o risco com avaliações contínuas

Elimine as análises periódicas e aceda a inventários de dispositivos, aplicações de software, certificados digitais, extensões de browser e avaliações de firmware ao nível da entidade.

Veja recomendações de segurança priorizadas

Concentre-se nas ciberameaças que representam o maior risco com uma visão única das recomendações prioritárias de vários feeds de segurança.

Bloqueie as aplicações vulneráveis

Bloqueie proativamente versões de aplicações vulneráveis conhecidas ou avise os utilizadores com alertas de computador personalizados.

Remedeie e monitorize o progresso de forma mais simples

Ligue as equipas com integrações e fluxos de trabalho incorporados. Monitorize o progresso e as tendências em tempo real com monitorização de remediações e relatórios de dispositivos.

Avaliações de vulnerabilidades em cargas de trabalho na cloud

Obtenha uma análise de vulnerabilidades sem agente ou baseada em agente para agilidade e proteção de cargas de trabalho abrangente.

Plataforma de operações de segurança unificada

Proteja o seu património digital com a única plataforma de operações de segurança (SecOps) que unifica as capacidades totais de deteção e resposta alargada (XDR) e gestão de informações e eventos de segurança (SIEM).

Portal unificado

Detete e pare ciberameaças quase em tempo real e otimize a investigação e a resposta.

Defender XDR

Consiga segurança e visibilidade unificadas em todos os seus pontos finais, clouds e plataformas.

Microsoft Sentinel

Agregue dados de segurança e correlacione alertas a partir de praticamente qualquer origem com o SIEM nativo na nuvem.

Começar

Obtenha proteção proactiva em diferentes domínios, incluindo pontos finais, servidores e cargas de trabalho na cloud com a Gestão de Vulnerabilidades do Defender.

Planos de gestão de vulnerabilidades

- Para clientes do Microsoft Defender para Endpoint Plano 2: Melhore o seu programa de gestão de vulnerabilidades de forma totalmente integrada - sem a necessidade de agentes adicionais - através do suplemento de Gestão de Vulnerabilidades do Defender.

- Para clientes do Microsoft Defender para a Cloud: Obtenha gestão de vulnerabilidades sem agentes para servidores, contentores e registos de contentores com a Gestão de Vulnerabilidades do Defender - integrada de forma nativa no Defender para a Cloud.

- Para outros clientes: Complemente a sua solução DRP existente com a oferta autónoma da Gestão de Vulnerabilidades do Defender.

Produtos relacionados

Utilize os melhores produtos de segurança da Microsoft para ajudar a prevenir e detetar ciberataques.

Microsoft Defender para Endpoint

Obtenha uma segurança líder de ponto final para interromper rapidamente os ciberataques e dimensionar seus recursos de segurança.

Classificação de Segurança da Microsoft

Obtenha visibilidade, informações e orientações inteligentes para reforçar a sua postura de segurança.

Microsoft Defender para a Cloud

Detete e responda a ciberameaças em tempo real para ajudar a proteger suas cargas de trabalho em várias clouds, híbridas e locais.

Informações sobre Ameaças do Microsoft Defender

Ajude a proteger a sua organização contra ciberameaças e adversários modernos, como ransomware.

Documentação e atualizações mais recentes

Documentação

Saiba mais sobre cada uma das funcionalidades e como estas podem ajudar a proteger a sua organização.

Transferir o resumo da solução

Explore como a Gestão de Vulnerabilidades do Microsoft Defender ajuda a detetar, avaliar e remediar riscos.

Atualizações mais recentes

Saiba mais sobre as inovações mais recentes na gestão de vulnerabilidades da Microsoft.

Mantenha tudo protegido

Torne o seu futuro mais seguro. Explore as suas opções de segurança agora mesmo.

Siga o Microsoft Security