Versterk je Zero Trust-postuur met een nieuwe, geïntegreerde benadering van beveiliging

Omarm proactieve beveiliging met Zero Trust

Versnel je Zero Trust-implementatie met best practices, de nieuwste trends en een framework dat wordt geïnformeerd door implementaties uit de echte wereld.

Waarom Zero Trust?

Moderne bedrijven hebben een beveiligingsmodel nodig dat zich effectiever aanpast aan de complexe moderne omgeving, de hybride werkplek omarmt, en mensen, apparaten en gegevens beschermt, op elke locatie.

Productiviteit overal

Faciliteer je gebruikers om veiliger te werken, overal en altijd op elk apparaat.

Cloudmigratie

Maak digitale transformatie mogelijk met intelligente beveiliging voor de complexe omgeving vandaag de dag.

Risicobeperking

Dicht beveiligingshiaten en minimaliseer het risico van laterale verplaatsing.

Zero Trust-principes

Uitdrukkelijk verifiëren

Verifieer en autoriseer altijd op basis van alle beschikbare gegevenspunten, inclusief gebruikersidentiteit, locatie, apparaatstatus, service of workload, gegevensclassificatie en afwijkingen.

Gebruik toegang met minimale machtigingen

Beperk gebruikerstoegang met Just-In-Time (JIT) en Just-Enough Access (JEA), op risico's gebaseerd adaptief beleid en gegevensbeveiliging om zowel gegevens als productiviteit te beveiligen.

Ga uit van een lek

Minimaliseer en de gevolgen en de toegang tot segmenten. Verifieer end-to-end versleuteling en gebruik analyses om inzicht te krijgen, bedreigingsdetectie te bevorderen en de verdediging te verbeteren.

Bouw een veilig hybride personeelsbestand op

Bevorder bedrijfsflexibiliteit met een Zero Trust-benadering van beveiliging.

Werk veilig vanaf elke locatie

Verbeter de medewerkerservaring met aanpasbaar beveiligingsbeleid dat je helpt al je apparaten en identiteiten effectief te beheren en beschermen,ongeacht waar mensen te werken.

Bescherm je meest kritieke assets

Beveilig je gegevens, zelfs buiten je netwerk, met best practices voor geïntegreerde gegevensbescherming en -beheer.

Moderniseer je beveiligingspostuur

Verminder beveiligingsproblemen met uitgebreid inzicht in je digitale omgeving, op risico's gebaseerd toegangsbeheer en geautomatiseerde beleidsregels.

Minimaliseer de impact van kwaadwillenden

Bescherm je organisatie tegen zowel interne als externe risico's met een gelaagde verdediging die expliciet alle toegangsverzoeken verifieert.

Wees wettelijke vereisten een stap vóór

Houd het veranderende nalevingslandschap bij met een uitgebreide strategie die je helpt je gegevens naadloos te beschermen en beheren.

Wat is de volgende stap in je Zero Trust-traject?

Evalueer de Zero Trust-volwassenheidsfase in je organisatie en ontvang gerichte mijlpaalrichtlijnen, plus een gecureerde lijst met resources en oplossingen om vooruitgang te boeken in je uitgebreide beveiligingspostuur.

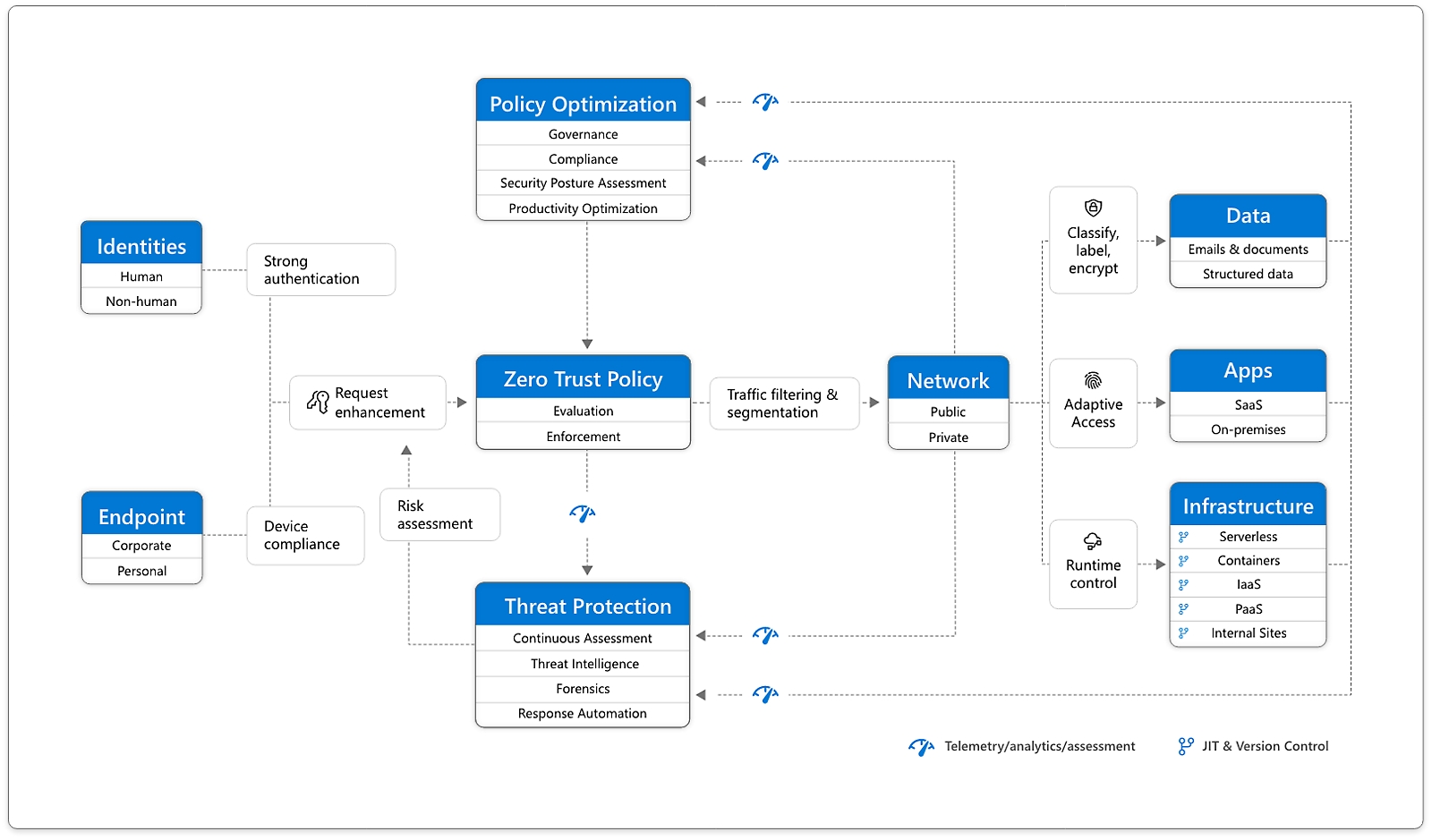

Zero Trust uitgelegd

In plaats van ervan uit te gaan dat alles achter de bedrijfsfirewall veilig is, gaat het Zero Trust-model ervan uit dat er een lek is en verifieert ieder verzoek alsof het uit een open netwerk afkomstig is. Ongeacht waar het verzoek vandaan komt of welke bron het raadpleegt, Zero Trust leert ons ‘nooit te vertrouwen, altijd te verifiëren’. Elk toegangsverzoek wordt volledig geverifieerd, geautoriseerd en versleuteld voordat toegang wordt verleend. Om laterale verplaatsing te minimaliseren, worden microsegmentatie en toegangsbeleid met minimale machtiging toegepast. Uitgebreide intelligentie en analyses worden gebruikt om afwijkingen in realtime te detecteren en erop te reageren.

Gebieden voor Zero Trust-bescherming

Identiteiten

Verifieer en bescherm elke identiteit met sterke verificatie in je volledige digitale omgeving.

Eindpunten

Krijg inzicht in apparaten die toegang tot het netwerk hebben. Controleer de naleving en status voordat toegang wordt verleend.

Apps

Ontdek schaduw-IT, controleer op juiste in-app-machtigingen, verdeel de toegang op basis van realtime analyses en bewaak en beheer gebruikersacties.

Gegevens

Ga van gegevensbescherming op basis van grenzen naar bescherming op basis van gegevens. Gebruik informatie om gegevens te classificeren en labelen. Versleutel en beperk de toegang op basis van bedrijfsbeleid.

Infrastructuur

Gebruik telemetrie om aanvallen en afwijkingen te detecteren, automatisch riskant gedrag te blokkeren en te markeren en voer toegangsbeleid met minimale machtiging uit.

Netwerk

Zorg ervoor dat apparaten en gebruikers niet vertrouwd worden alleen maar omdat ze op een intern netwerk zijn aangesloten. Versleutel alle interne communicatie, beperk toegang via beleid en voer microsegmentatie en realtime bedreigingsdetectie uit.

Demo's en inzichten van experts

Aflevering 1: Zero Trust Essentials

Leer meer over Zero Trust, de zes beschermingsgebieden, en hoe Microsoft-producten kunnen helpen in de eerste aflevering van de reeks Basisbeginselen voor Zero Trust van Microsoft Mechanics met host Jeremy Chapman.

Aflevering 2: Besturingselementen voor identiteit

Krijg tips en bekijk demo's over de hulpprogramma's voor het implementeren van het Zero Trust-beveiligingsmodel voor identiteits- en toegangsbeheer.

Aflevering 3: Eindpunten en toepassingen

Meer informatie over het beschermen van eindpunten en apps met Zero Trust, waaronder productdemonstraties van Microsoft.

Aflevering 4: Netwerk en infrastructuur

Gastheer Jeremy Chapman legt uit hoe je Zero Trust-principes kunt toepassen op je netwerk en infrastructuur met behulp van Microsoft Azure.

Aflevering 5: Data

Bescherm gegevens in je bestanden en inhoud, in-transit, in gebruik en waar ze zich ook bevinden, met het Zero Trust-beveiligingsmodel.

Ontdek hoe klanten Zero Trust werkelijkheid maken

Bepaal je strategie en ingebruikname

Zero Trust implementeren bij Microsoft

Microsoft heeft een Zero Trust-strategie in gebruik genomen om bedrijfs- en klantgegevens te beschermen. De implementatie concentreert zich op sterke gebruikersidentiteit, verificatie van app-status, validatie van toepassingsstatus, en toegang tot resources en services op basis van minimale bevoegdheden.

Implementeren, integreren en ontwikkelen

Neem de volgende stap in end-to-end implementatie in je organisatie. Ga naar het Zero Trust Guidance Center voor documentatie en aanbevolen procedures voor implementatie, integratie en app-ontwikkeling.

Vergelijk je voortgang

Download het meest recente onderzoek over hoe en waarom organisaties Zero Trust in gebruik nemen om je te helpen je strategie te bepalen, gezamenlijke voortgang en prioriteiten te ontdekken, en inzichten te krijgen over dit razendsnel ontwikkelende gebied.

Meer informatiebronnen

Zero Trust-beveiligingsblogs

Lees meer over de nieuwste trends in Zero Trust in cyberbeveiliging van Microsoft.

Microsoft Beveiliging-blog

Ontdek succesvolle beveiligingsstrategieën en waardevolle lessen die zijn geleerd van de beste experts.

Amerikaans uitvoeringsbesluit

Verken de informatiebronnen voor federale instanties om de nationale cyberbeveiliging te verbeteren via cloudingebruikname en Zero Trust.

Beveiligingspartners

Bekijk oplossingsproviders en onafhankelijke softwareleveranciers om je te helpen Zero Trust tot leven te brengen.

Veelgestelde vragen

-

Zero Trust is een moderne beveiligingsstrategie op basis van het principe nooit vertrouwen, altijd controleren. In plaats van ervan uit te gaan dat alles achter de bedrijfsfirewall veilig is, gaat het Zero Trust-model ervan uit dat er een lek is en verifieert ieder verzoek alsof het uit een open netwerk afkomstig is.

-

De drie belangrijkste pijlers van Zero Trust zijn:

- Verifieer expliciet: Verifieer en autoriseer altijd op basis van alle beschikbare gegevenspunten, inclusief gebruikersidentiteit, locatie, apparaatstatus, service of workload, gegevensclassificatie en afwijkingen.

- Gebruik toegang met minimale machtigingen: Beperk de gebruikerstoegang met risicogebaseerd, aanpasbaar beleid voor Just-In-Time and Just-Enough-Access en gegevensbescherming om gegevens te beschermen en de productiviteit te verbeteren.

- Ga uit van een lek: Verifieer end-to-end versleuteling en gebruik analyses om inzicht te krijgen, bedreigingen te detecteren en de verdediging te verbeteren.

-

Organisaties hebben Zero Trust-oplossingen nodig omdat beveiliging complexer is geworden. Aangezien steeds meer medewerkers op afstand werken, is het niet langer voldoende om alleen maar de netwerkperimeter te beschermen. Organisaties hebben adaptieve oplossingen nodig die elk toegangsverzoek volledig verifiëren en snel bedreigingen detecteren en erop reageren, zowel binnen als buiten het netwerk.

-

Zero Trust helpt het probleem van grotere complexiteit op te lossen. Organisaties moeten tegenwoordig steeds meer gegevens beschermen in een multicloud-omgeving met meerdere platforms. De risico's voor die gegevens nemen toe naarmate steeds meer bedrijven op hybride werk overstappen en aanvallen geavanceerder worden. Zero Trust helpt beveiliging te vereenvoudigen met een strategie, processen en geautomatiseerde tools die elke transactie verifiëren, toegang met minimale machtigingen afdwingen en geavanceerde detectie van en reactie op bedreigingen toepassen.

-

Een Zero Trust-netwerk verifieert, autoriseert en versleutelt elk toegangsverzoek volledig, past microsegmentatie en toegangsbeleid met minimale machtiging toe om laterale verplaatsing te minimaliseren, en gebruikt intelligentie en analyse om in realtime afwijkingen te detecteren en erop te reageren.

-

Een van de meest effectieve Zero Trust-beleidsregels is meervoudige verificatie. Door te vereisen dat elke gebruiker twee of meer vormen van verificatie gebruikt (zoals een pincode op een bekend apparaat) tijdens elke aanmelding , is het risico aanzienlijk kleiner dat een kwaadwillende met gestolen referenties toegang krijgt.

-

Het implementeren van een Zero Trust-strategie begint met het identificeren van bedrijfsprioriteiten en het krijgen van bijval van leidinggevenden. Het kan vele jaren duren om de implementatie te voltooien, dus het helpt om met gemakkelijke overwinningen te beginnen en taken te prioriteren op basis van bedrijfsdoelen. Een implementatieplan bevat meestal de volgende stappen:

- Identiteits- en apparaatbescherming implementeren, waaronder meervoudige verificatie, toegang met minimale machtigingen en beleid voor voorwaardelijke toegang.

- Eindpunten registreren in een apparaatbeheeroplossing om te verzekeren dat apparaten en apps up-to-date zijn en aan organisatievereisten voldoen.

- Implementeer een oplossing voor uitgebreide detectie en reactie om bedreigingen in eindpunten, identiteiten, cloud-apps en e-mails te detecteren, te onderzoeken en erop te reageren.

- Bescherm en beheer gevoelige gegevens met oplossingen die inzicht in alle gegevens geven en beleid voor preventie van gegevensverlies toepassen.

Ga naar het Zero Trust Guidance Center voor aanvullende resources.

-

SASE is een beveiligingsframework dat softwaregedefinieerde Wide Area Networking (SD-WAN) combineert met Zero Trust-beveiligingsoplossingen in een geconvergeerd cloudplatform dat gebruikers, systemen, eindpunten en externe netwerken veilig verbindt met apps en resources.

Zero Trust, een moderne beveiligingsstrategie die erop is gericht elk toegangsverzoek te verifiëren alsof het uit een open netwerk afkomstig is, is één component van SASE. SASE bevat ook SD-WAN, Secure Web Gateway, Cloud Access Security Broker en Firewall as a Service, die allemaal centraal worden beheerd via één platform.

-

Een VPN is een technologie waarmee externe werknemers verbinding kunnen maken met het bedrijfsnetwerk.

Zero Trust is een strategie op hoog niveau die ervan uitgaat dat individuen, apparaten en services die toegang proberen te krijgen tot bedrijfsresources, zelfs die binnen het netwerk, niet automatisch kunnen worden vertrouwd. Met als doel de beveiliging te verbeteren, worden deze gebruikers geverifieerd telkens wanneer ze toegang aanvragen, zelfs als ze al eerder waren geverifieerd.

Volg Microsoft